Intégration de la porte optique à tourniquet expliquée: RFID, QR, et l’accès mobile en un flux fluide

2026-02-25

Intégration de la porte à tourniquets optiques c’est là que « permission accordée » devient un coffre-fort, passage vérifié—sans ralentir l’entrée. Dans beaucoup 2026 Projets, Les établissements ne reposent pas sur un seul type de certification. Ils combinent des cartes RFID pour le personnel, Codes QR pour les visiteurs, et des accréditations mobiles pour un accès flexible. Le défi est rarement le lecteur lui-même. Le vrai défi est de faire de toute la chaîne un appareil de certification, Contrôleur d’accès, Couche de détection, et le mouvement de barrière — fonctionnent comme une routine cohérente, Heure après heure, jour après jour.

Du point de vue manufacturier d’IRONMAN Intelligent, La meilleure intégration a trois résultats: Cela semble facile pour les utilisateurs, Il produit des dossiers vierges pour les équipes de sécurité, et il reste stable sous le trafic réel. Une porte de tourniquet optique moderne n’est pas une « barrière stupide ». C’est un point d’arrivée intelligent qui devrait confirmer le passage, Exception de gestion, et réinitialiser rapidement pour la personne suivante — pour que la voie n’ait jamais à deviner.

Bases de l’intégration: Virage un Accréditation dans un Passage vérifié

Lorsque les acheteurs comparent une porte de tourniquet optique, Il est facile de se concentrer sur le logement, L’arrivée, ou la largeur de la voie. Mais la performance quotidienne se définit par ce qui se passe après la remise d’un diplôme. L’intégration est le livre de règles qui décide:

• Comment le système valide une accréditation

• Comment la porte se libère et pendant combien de temps

• Comment les capteurs confirment un passage à une seule personne

• Comment l’événement est enregistré, y compris les alarmes et les cas anormaux

Une intégration bien conçue doit toujours fournir des résultats:

✓ Réponse rapide d’approbation-libération, Ainsi, les files d’attente ne s’accumulent pas aux heures de pointe

✓ Un diplôme, Logique d’une seule personne, Ainsi, un scan valide ne « couvre » pas deux entrées

✓ Dossiers traçables, Ainsi, les équipes peuvent revoir les événements sans avoir à faire des rapports manuels

Pensez à la porte de tourniquets optique comme à la « réception » visible. L’intégration est le processus derrière le bureau qui garantit la cohérence des décisions, répétable, et favorable à l’audit.

Intégration RFID: Entrée rapide des entreprises sans chaos

La RFID reste un choix grand public pour l’accès des employés car elle est familière et rapide. Dans la plupart des déploiements, le lecteur RFID est placé sur la porte ou sur un piédestal, pendant que le contrôleur d’accès effectue la vérification des permissions réellement. Le meilleur flux RFID est simple et prévisible:

Appuyez → Valider → Autoriser → Ouvrir → Confirmer → Réinitialiser

Voici comment fonctionne généralement une routine RFID stable sur le terrain:

✓ Tap: l’utilisateur présente une carte RFID

✓ Valider: Contrôle de l’identité, Règles du calendrier, et permissions

✓ Autoriser: Le contrôleur envoie un signal de décision à la porte (selon la conception du système)

✓ Ouvre: La porte optique du tourniquet libère la barrière

✓ Confirmer: Les capteurs vérifient les déplacements d’une seule personne dans la voie

✓ Réinitialisation: Les ailes se ferment et la voie revient en veille

Cette séquence semble simple, Mais c’est précisément là que « l’intégration bon marché » échoue souvent. Si la porte s’ouvre mais ne peut pas confirmer le passage proprement, L’entrée devient désordonnée sous la pression. Vous pouvez voir des ailes rester ouvertes trop longtemps, Ré-scans répétés, ou des alarmes incertaines que le personnel commence à ignorer.

Pour les sites à fort trafic, La stabilité du timing est importante. IM.LB.01 est conçu pour les lieux très fréquentés et permet une vitesse de dépassement nominale de ≤45 personnes/min. Dans les opérations réelles, Cette valeur apparaît lorsque le timing ouvert-fermeture reste constant même lors d’écoulements denses — plutôt que de dériver vers des mouvements hésitants qui créent des micro-délais et de longues files d’attente.

Intégration du code QR: Confort pour les visiteurs avec un vrai contrôle

L’accès QR est populaire auprès des visiteurs, Entrepreneurs, et les événements parce que cela réduit la charge de travail à la réception. Mais le QR est aussi facile à abuser si le système ne gère pas les cas particuliers. Les sites réels sont souvent confrontés à des situations telles que:

• Un code QR scanné deux fois dans une file d’attente

• Une capture d’écran réutilisée

• Un code expirant alors que le visiteur attend encore

Des personnes qui essaient de « suivre » un scan valide

C’est pourquoi l’intégration QR nécessite deux couches: Logique de vérification et application du passage. Sans les deux, Le QR devient pratique mais non contrôlé.

La plupart des projets utilisent la QR dans l’un de ces modèles:

✓ Validation en ligne: Le QR est vérifié par rapport à une plateforme pour visiteurs (utile pour les nominations)

✓ Validation hors ligne/liste blanche: Les identifiants sont pré-émis et stockés localement afin de réduire la dépendance au réseau

La méthode peut différer, Mais la vérité physique doit rester cohérente: la porte optique du tourniquet doit toujours faire respecter le passage d’une seule personne.

C’est là que la détection cesse d’être une « caractéristique » et devient le cœur de la confiance. Le IM.LB.01 Utilise la détection infrarouge à 8 points (8 Paires), permettant à la voie de lire les motifs de mouvement plutôt que de dépendre d’une seule poutre.

✓ Réduit « scan une fois », « Deux personnes entrent » en cas de risque grâce à une confirmation de passage plus forte

✓ Améliore la discipline dans la file car les retours sont immédiats et cohérents

✓ Permet des alarmes plus claires lorsque des mouvements anormaux sont détectés

Le QR peut être à la fois convivial et sécurisé — lorsque la porte optique du tourniquet vérifie ce qui s’est réellement passé dans la voie, pas seulement ce qui a été scanné.

Intégration de l’accès mobile: Des qualifications flexibles qui paraissent instantanées

Les identifiants mobiles augmentent car les utilisateurs préfèrent les téléphones aux badges, et des administrateurs comme l’émission flexible. L’accès mobile prend en charge les permissions à durée limitée, Intégration à distance, et des politiques basées sur les rôles. Mais le mobile introduit aussi des variables que la RFID n’introduit pas, comme:

• Différences de transfert Bluetooth/NFC entre appareils

• Statut de l’application (pas ouvert, Écran verrouillé, Notifications bloquées)

• Dépendance au réseau (Délai de vérification cloud)

• Comportement de l’utilisateur (Pas de marche, hésitation, Batterie faible)

Un flux de travail mobile stable anticipe ces réalités et maintient la voie prévisible:

Présent → décider → libérer → vérifier → journal

Pratiquement:

✓ Présent: l’utilisateur tape sur NFC ou déclenche une certification dans une application

✓ Décider: contrôleur/plateforme vérifie l’autorisation

✓ Libération: Le signal ouvert est émis immédiatement après approbation

✓ Vérifier: Les capteurs confirment les déplacements d’une seule personne

✓ Journal: événement est stocké pour les audits, Alarmes, ou analytique

L’accès mobile ne semble « premium » que lorsqu’il est rapide. C’est pourquoi le système de propulsion fait partie de la qualité d’intégration, Ce n’est pas un sujet séparé. Le IM.LB.01 utilise un mécanisme servo et vise une stabilité à long terme avec 30M+ cycles sans entretien. Opérationnellement, Cela se traduit par:

✓ Moins d’interruptions de service en période d’utilisation à haute fréquence

✓ Synchronisation constante, ouvert-fermeture, pour les marcheurs rapides, Utilisateurs lents, et des foules mixtes

✓ Réduire le risque à long terme lorsque les temps d’arrêt à l’entrée sont coûteux

Une expérience fluide de porte optique à tourniquets permet à l’accès mobile de gagner rapidement la confiance des utilisateurs — surtout lors des transitions loin des cartes physiques.

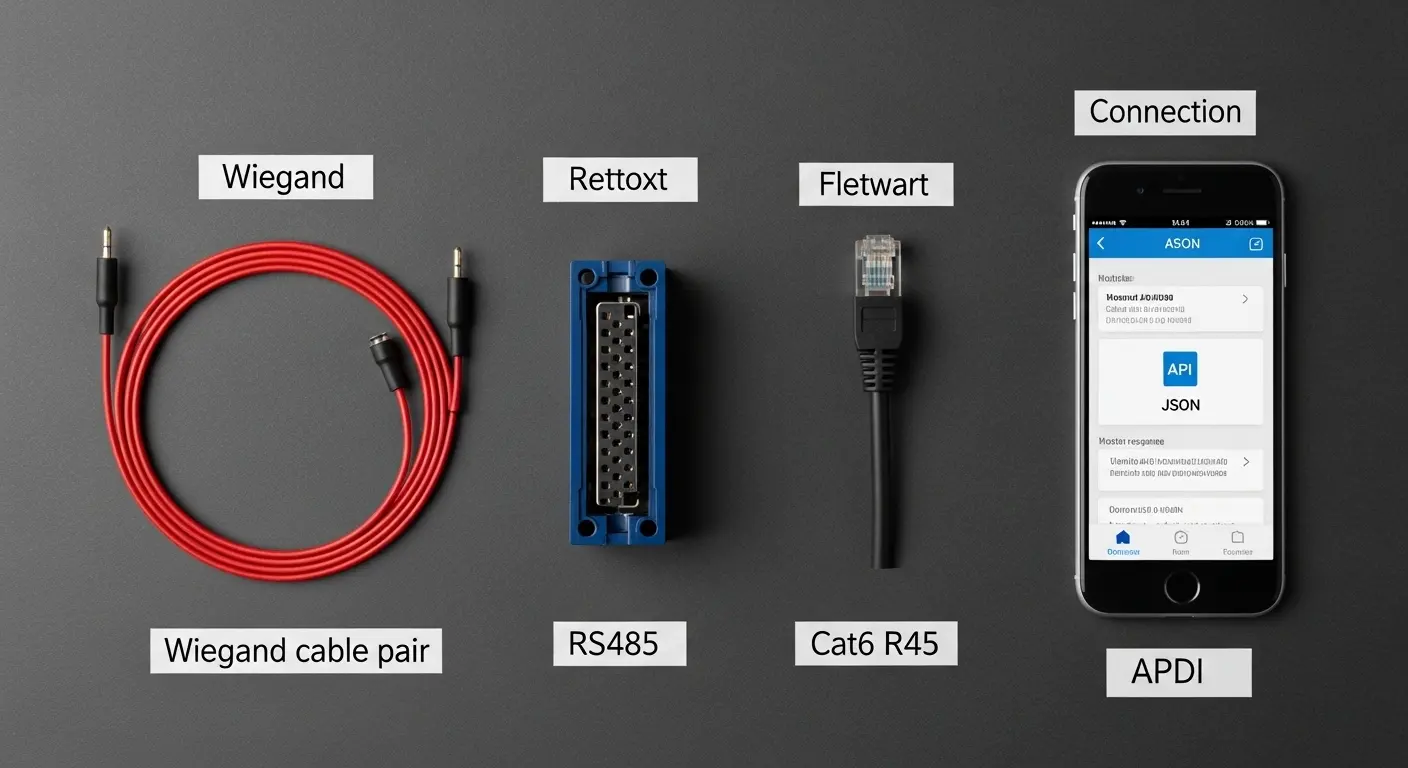

La couche de poignée de main: Où l’intégration fonctionne ou casse

Lorsque la RFID, QR, et mobile alimentent tous la même entrée, L’intégration nécessite une « poignée de main » stable entre les composants de base:

• Dispositifs de crédentiels (Lecteur RFID / Scanner QR / Terminal mobile)

• Contrôleur d’accès (Moteur de permission)

• Porte optique de tourniquets (Actionnement + sécurité + Détection)

• Plateforme de gestion (exploitation forestière, Alarmes, Configuration à distance)

Une erreur d’achat courante consiste à traiter la porte comme un appareil passif qui s’ouvre simplement sur commande. Une porte de tourniquets optique moderne doit se comporter comme un point d’extrémité intelligent. Il ne devrait pas seulement s’ouvrir, mais aussi confirmer le passage, Détection de schémas anormaux, et réinitialiser rapidement.

Le IM.LB.01La couche de détection de , 8 paires de capteurs infrarouges, soutient les comportements qui rendent l’intégration fiable:

✓ Détection anti-tailgating en reconnaissant les mouvements anormaux de suivi

✓ Logique plus propre du « passage terminé », réduction des faux cas « ouverts trop longtemps »

✓ Réinitialisation plus rapide de la voie, Maintenir un flux continu pendant les pointes de trafic

En d’autres termes, L’intégration n’est pas « juste du câblage ». C’est la logique de contrôle qui transforme une entrée en un système prévisible — où utilisateurs et équipes de sécurité peuvent faire confiance aux résultats.

Détails de déploiement qui rendent l’intégration réussie Jen Sites réels

Même un excellent matériel peut sous-performer si le déploiement ignore les conditions réelles. Un déploiement pratique prend en compte les groupes d’utilisateurs mixtes, accessibilité, Comportement d’urgence, et la clarté visuelle. L’objectif est de réduire les re-scans, hésitation, et les habitudes de « contournement humain ».

Considérations éprouvées sur le terrain incluent:

✓ Planification des voies: Gardez des voies standard pour les utilisateurs quotidiens, et offrir un accès plus large lorsque nécessaire

✓ Retour d’état clair: Le vert pour l’autorisation et le rouge pour le refus/en attente réduisent l’hésitation

✓ Interface d’urgence: Connectez-vous aux systèmes d’alarme incendie pour que le comportement d’évacuation soit correct

✓ Comportement de perte de puissance: Soutenir une logique de sortie sûre pour réduire les risques lors des coupures

Le design compte plus que ce que beaucoup d’acheteurs de sécurité attendent — surtout sur les sites commerciaux haut de gamme. Le IM.LB.01 Prend en charge un profil compact (1500 × 120 × 980 mm) et s’adapte aux entrées architecturales modernes sans forcer de contournement maladroite. Une porte optique à tourniquets bien conçue fait partie de l’identité du bâtiment tout en assurant un contrôle d’accès strict et une discipline d’entrée mesurable.

CTA (Appel-to-Action)

Si votre 2026 le projet nécessite la RFID, QR, et intégration des accréditations mobiles, Contactez IRONMAN Intelligent avec votre type de site (bureau, métro, campus, gouvernement), Débit de pointe attendu, Exigences en largeur de voie, et détails de la plateforme de contrôle d’accès. Nous recommanderons une configuration de porte de tourniquet optique basée sur IM.LB.01, Partagez la logique d’intégration pratique (signalisations, Flux de vérification, et stratégie des capteurs), et fournir une citation détaillée dans 12 Heures pour soutenir une écurie, Déploiement répétable.